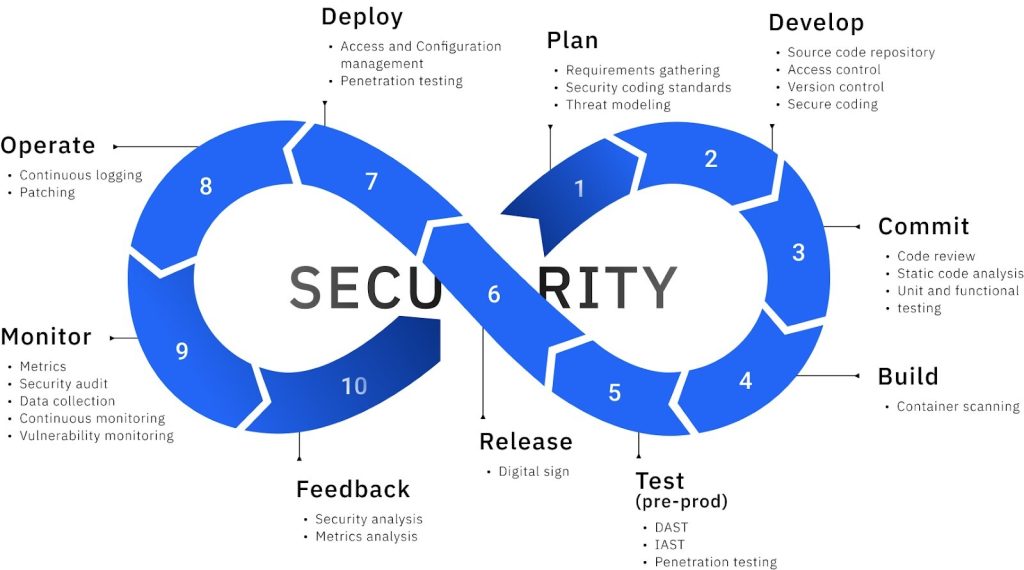

VERSTÄRKEN SIE DIE SICHERHEIT IHRER ANWENDUNG MIT UNSEREM SECURITY FOR CI/CD SERVICE

Wir bieten Sicherheit für CI/CD als verwalteten Service, der die Integration von Best Practices und Tools für die Sicherheit in die CI/CD-Pipeline ermöglicht.

Die Einbettung von Maßnahmen zur Anwendungssicherheit ist entscheidend für die proaktive Erkennung von Schwachstellen in den frühen Phasen des Lebenszyklus der Softwareentwicklung.

Es hilft nicht nur, die Risiken von Datenschutzverletzungen und Cyberangriffen zu mindern, sondern die Integration von Anwendungssicherheitstests in den DevOps-Prozess ermöglicht eine schnellere Bereitstellung und gewährleistet, dass die Anwendung sicher und geschützt ist.

KUNDENHERAUSFORDERUNGEN, BEI DENEN WIR HELFEN

Die hohen Kosten von Fehlern und Sicherheitsproblemen in der Produktion

Welche Vorteile haben Sie davon?

|

Datenschutzverletzungen kosten Millionen von Dollar.

Die hohen Kosten von Fehlern und Sicherheitsproblemen, die in der Produktion festgestellt werden, können sich nachteilig auf das Endergebnis und den Ruf eines Unternehmens auswirken. Diese Probleme erfordern oft Notfallbehebungen, die den Betrieb stören, zu ungeplanten Ausfallzeiten führen und zusätzliche Kosten für die Reaktion auf Vorfälle und die Wiederherstellung verursachen können. Darüber hinaus können die Auswirkungen auf das Vertrauen der Kunden und den Ruf der Marke lang anhaltend sein, was zu einem Verlust von Kunden und Einnahmen führen kann. Um diese Risiken zu mindern und die Kosten zu senken, konzentrieren sich Unternehmen zunehmend auf die Implementierung robuster Sicherheitsmaßnahmen und umfassender Tests während des gesamten Lebenszyklus der Softwareentwicklung, um Probleme früher im Prozess zu erkennen und zu beheben. Dieser proaktive Ansatz hilft nicht nur, kostspielige Produktionsausfälle zu vermeiden, sondern trägt auch zu einer sichereren und zuverlässigeren Softwareumgebung bei.

Mangel an internem Fachwissen, Kenntnissen und Fähigkeiten im Bereich Sicherheit

Welche Vorteile haben Sie davon?

|

Ein Mangel an unternehmensinternem Fachwissen, Kenntnissen und Fähigkeiten im Bereich der Sicherheit kann in der Tat verschiedene Probleme für Unternehmen verursachen, darunter: erhöhte Schwachstellen, Risiken im Zusammenhang mit der Einhaltung von Vorschriften und gesetzlichen Bestimmungen, Datenschutzverletzungen und Vertrauensverlust, Betriebsunterbrechungen und verpasste Geschäftschancen.

Wir verfügen über ein Team von qualifizierten und erfahrenen Sicherheitsexperten, die eng mit Ihren internen Teams zusammenarbeiten können. Sie schulen Sie in bewährten Verfahren zur Sicherheitskodierung und führen gründliche Sicherheitsbewertungen, Schwachstellenanalysen und Penetrationstests für Ihre Systeme und Anwendungen durch, deren Ergebnisse zur Ermittlung von Schwachstellen und zur Entwicklung von Plänen für deren Behebung genutzt werden können. Was Investitionen in Sicherheitstools und -technologien angeht, die Sicherheitsaufgaben automatisieren und Schutz bieten können, so verfügen wir über umfangreiche Erfahrungen mit deren Integration und helfen Ihnen bei der Auswahl der für Ihre individuellen Bedürfnisse geeigneten Technologie.

Unsichere Implementierungen führen zu Verzögerungen bei der Auslieferung und zu einer längeren Markteinführungszeit

Welche Vorteile haben Sie davon?

|

Unsichere Implementierungen führen nicht nur zu Verzögerungen im Auslieferungsprozess, sondern auch zu einer verlängerten Markteinführungszeit. Diese Sicherheitslücken können, wenn sie nicht frühzeitig entdeckt und proaktiv behoben werden, erhebliche Risiken und potenzielle Rückschläge für den gesamten Entwicklungszeitplan bedeuten.

WAS BIETEN WIR?

Unser Service unterstützt Ihr Unternehmen bei der Auswahl und Integration von Schwachstellen-Scan-Tools in die CI/CD-Pipeline.

- Kontinuierliche Sicherheitstests durch die Integration von SAST-, SCA-, DAST- und IAST-Tools in den DevOps-Workflow

- Optimierung von Continuous Integration und Continuous Delivery Pipelines zur Erfüllung von Sicherheitsanforderungen

- Automatisierter sicherer Prozess der Bereitstellung neuer IT-Infrastruktur (IAC)

- Integration von Laufzeitüberwachung und Erkennung von Schwachstellen

- Implementierung von CI/CD Access Controls und Secrets Management

WARUM SIND SICHERHEITSTESTS WICHTIG?

Kontinuierliche Sicherheitstests tragen dazu bei, eine durchgängige Sicherheit zu gewährleisten und vor Datenverletzungen, Cyberangriffen und unbefugtem Zugriff auf sensible Informationen zu schützen. Ohne ein angemessenes Schutzniveau kann ein Unternehmen aufgrund von Sicherheitsverletzungen viel Geld und das Vertrauen seiner Kunden verlieren. Anstatt Probleme, die in der Produktion gefunden werden, zu beheben, können Unternehmen Zeit und Geld sparen, indem sie Sicherheitsprobleme erkennen und beheben, sobald sie auftreten, und sie in der Produktion verhindern. Je später eine Schwachstelle gefunden wird, desto kostspieliger wird sie.

Statische Anwendungssicherheitstests (SAST)

SAST

Die statische Anwendungssicherheitsprüfung (SAST) ist eine Art von Sicherheitsprüfung, die am Quellcode oder an der kompilierten Version einer Anwendung durchgeführt wird, um potenzielle Sicherheitslücken und Kodierungsfehler wie SQL-Injection, Cross-Site-Scripting (XSS) und Authentifizierungsfehler zu erkennen, so dass die Entwickler diese frühzeitig beheben können.

Software-Zusammensetzungsanalyse (SCA)

SCA

Bei der Software Composition Analysis (SCA) handelt es sich um die Analyse von Open-Source-Komponenten und -Bibliotheken, die die Abhängigkeiten einer Anwendung untersucht, veraltete oder unsichere Komponenten aufspürt und verwertbare Erkenntnisse zur Behebung der festgestellten Probleme liefert. Dies ist von entscheidender Bedeutung, da viele Sicherheitsverstöße auf die Ausnutzung von Schwachstellen in Komponenten von Drittanbietern zurückzuführen sind.

Dynamische Prüfung der Anwendungssicherheit (DAST)

DAST

Dynamisches Testen der Anwendungssicherheit (Dynamic Application Security Testing, DAST) ist eine Testtechnik, die die Sicherheit einer Anwendung evaluiert, indem sie dynamisch mit ihr interagiert. Sie bewertet die Anwendung, während sie läuft, um Schwachstellen und potenzielle Sicherheitslücken in Echtzeit zu identifizieren.

Interaktives Testen der Anwendungssicherheit (IAST)

IAST

Interaktives Testen der Anwendungssicherheit ist eine Technik, die Elemente sowohl vom statischen Testen der Anwendungssicherheit (SAST) als auch vom dynamischen Testen der Anwendungssicherheit (DAST) kombiniert.

Zusätzlich zur Integration der Sicherheitsscanning-Tools können Sie auch regelmäßige Penetrationstests durchführen, die die IBA Group als zusätzliche Dienstleistung zur Bewertung und Verbesserung Ihrer Anwendungssicherheit anbietet.

WIE KANN UNSER SERVICE FÜR IHR BUSINESS VON NUTZEN SEIN?

![]()

GEWÄHRLEISTUNG DER GESCHÄFTSKONTINUITÄT

Die in die DevOps-Prozesse integrierten Sicherheitsmaßnahmen helfen bei der Vorbeugung von Zwischenfällen und bei der Reduzierung des Risikos von Unterbrechungen. So wird sichergestellt, dass Ihr Geschäftsbetrieb reibungslos weiterläuft

![]()

VERBESSERUNG DER CODEQUALITÄT

Statische Analysetools überprüfen den Quellcode auf Sicherheitsprobleme, bevor die Anwendung bereitgestellt wird. Diese Analyse identifiziert Schwachstellen wie SQL-Injection, Cross-Site-Scripting (XSS) und Authentifizierungsfehler und ermöglicht es den Entwicklern, diese frühzeitig zu beheben.

![]()

VERBESSERUNG DER ANWENDUNGSSICHERHEIT

Die Integration von Sicherheitstools in den Entwicklungs- und Bereitstellungsprozess spielt eine entscheidende Rolle bei der Verbesserung der Anwendungssicherheit, indem sie Schwachstellen identifiziert, Sicherheitsprüfungen automatisiert und verwertbare Erkenntnisse zur Behebung liefert. Durch diesen “Shift Left”-Ansatz werden Sicherheitsprobleme bereits in einem frühen Stadium des Entwicklungszyklus erkannt und können so einfacher und kostengünstiger behoben werden.

![]()

VERBESSERUNG DER SICHERHEIT UND VERWALTUNG DER INFRASTRUKTUR

Infrastructure as Code (IaC) hilft bei der Verwaltung der Infrastruktur durch Automatisierung und ermöglicht ein höheres Maß an Skalierbarkeit und Effizienz, kann aber auch Fehler in der Konfiguration enthalten und zusätzliche Sicherheitslücken schaffen. Die Integration von IaC-Sicherheitsscan-Tools in CI/CD hilft, Fehler und Fehlkonfigurationen in der Infrastruktur zu erkennen und zu beheben, bevor der Code in die Produktion gelangt.

![]()

RISIKEN REDUZIEREN

Umfassende Scans von Anwendungen, Netzwerken und Systemen werden regelmäßig durch die Integration von Sicherheitstest-Tools durchgeführt. Diese testen verschiedene Schichten und Komponenten auf Schwachstellen und helfen dabei, Schwachstellen und Lücken in Software und Systemen während der Tests zu identifizieren, bevor böswillige Akteure in der Produktion sie ausnutzen können.

VERTRAUEN AUFBAUEN

Eine gezielte Konzentration auf Sicherheitspraktiken erhöht das Vertrauen in das Engagement des Unternehmens, sichere und vertrauenswürdige Softwareprodukte zu liefern, und trägt dazu bei, Vertrauen bei den Stakeholdern aufzubauen, Kunden zu binden, neue Kunden zu gewinnen und langfristige Beziehungen zu pflegen.

Unterstützung von Unternehmen aller Branchen bei der Einbettung von Sicherheitspraktiken in den Lebenszyklus der Softwareentwicklung und bei der schnellen Entwicklung sicherer Anwendungen

UNSER KNOW-HOW IM BEREICH SICHERHEIT

DIE ROADMAP DER SICHERHEIT FÜR DEN CI/CD-IMPLEMENTIERUNGSPROZESS

1/ Entdeckung

Wir beginnen mit der Analyse Ihrer Infrastruktur und erfassen die Sicherheitsanforderungen, um festzustellen, welche Sicherheitsmaßnahmen erforderlich sind. Wir besprechen Ihre aktuelle CI/CD-Pipeline und analysieren mögliche Lücken im Prozess.

2/ Planung

Auf der Grundlage der Analyse und der gesammelten Anforderungen schlagen wir einen Plan vor, um Ihre Ziele und Erwartungen zu erfüllen, und erstellen eine Roadmap. Wir schätzen auch den Zeitplan und die Kosten des Projekts.

Wir wählen geeignete Sicherheitstools aus, die Ihren Anforderungen am besten entsprechen, und stimmen sie mit Ihnen ab.

3/ Umsetzung

Wenn der Plan steht, beginnen wir mit der Vorbereitung der Infrastruktur und der Implementierung eines Proof-of-Concept (PoC). Dabei wird eines der Tools integriert, um sicherzustellen, dass es den Anforderungen des Kunden entspricht. Nach erfolgreichem Abschluss des PoC fahren wir mit der Integration der ausgewählten Tools (SAST/DAST/SCA/IAST usw.) über die CI/CD-Pipeline in der Testumgebung fort und implementieren die Protokollverwaltung und -überwachung, Dashboards und vieles mehr.

4/ Lieferung

Wenn der Projektumfang abgeschlossen ist, stellen wir alle Artefakte zur Verfügung und schulen Sie im Umgang mit der Automatisierung und den Tools sowie der Nutzung der Berichte. Wir bieten auch Empfehlungen für den Umgang mit allen gefundenen Schwachstellen, einschließlich praktischer Strategien zu deren Behebung. Auf Wunsch bieten wir zusätzlich einen kontinuierlichen Support an, um die Effektivität und Effizienz des Sicherheitstestprozesses aufrechtzuerhalten.

WARUM SIE MIT UNS ARBEITEN

Um die oben genannten Punkte zusammenzufassen, bietet Ihnen die Zusammenarbeit mit uns die folgenden Vorteile:

- Sicherheitsaudit Ihrer CI/CD-Pipeline und -Prozesse: umfassende Bewertung zur Identifizierung und Behebung von Sicherheitsschwachstellen.

- Integration von Sicherheitstest-Tools in die CI/CD-Pipeline: Maßgeschneiderte Integration von Sicherheitstest-Tools wie SAST-, SCA-, DAST- und IAST-Tools, die auf Ihre spezifischen Anforderungen abgestimmt sind.

- Integration einer Lösung zur Verwaltung von Geheimnissen: Implementierung einer robusten Lösung für die Verwaltung sensibler Informationen.

- Zentrale Überwachung von Anwendungsschwachstellen: Zugriff auf ein einheitliches Dashboard zur Überwachung und Verfolgung aller Schwachstellen innerhalb Ihrer Anwendung.

- Unterstützung und Beratung bei Plänen zur Behebung von Schwachstellen: Anleitung und Unterstützung bei der Entwicklung effektiver Behebungsstrategien zur Behebung erkannter Schwachstellen.

- Sicherheitsschulungen für Ihre Mitarbeiter: Bereitstellung von Schulungen, um Ihre Mitarbeiter in bewährten Sicherheitsverfahren zu schulen und zu befähigen.

Die Zusammenarbeit mit uns gewährleistet einen umfassenden Ansatz zur Stärkung Ihrer CI/CD-Pipeline und -Prozesse, der auf Ihre individuellen Bedürfnisse zugeschnitten ist und gleichzeitig kontinuierlichen Support, Beratung und Schulungen zur Verbesserung Ihrer allgemeinen Sicherheitslage bietet

Kontakt

Bitte füllen Sie das Formular aus, um mit uns in Kontakt zu treten und uns alle relevanten Details mitzuteilen. Sie können uns gerne zusätzliche Informationen oder spezifische Fragen zukommen lassen, die Ihnen einfallen könnten.

Unser Team ist bestrebt, schnell und gründlich zu antworten, und wir freuen uns darauf, bald von Ihnen zu hören!